mysql 密码算法

mysql 密码算法

mysql 5.x版本后,密码算法有变更,在此记录下来。

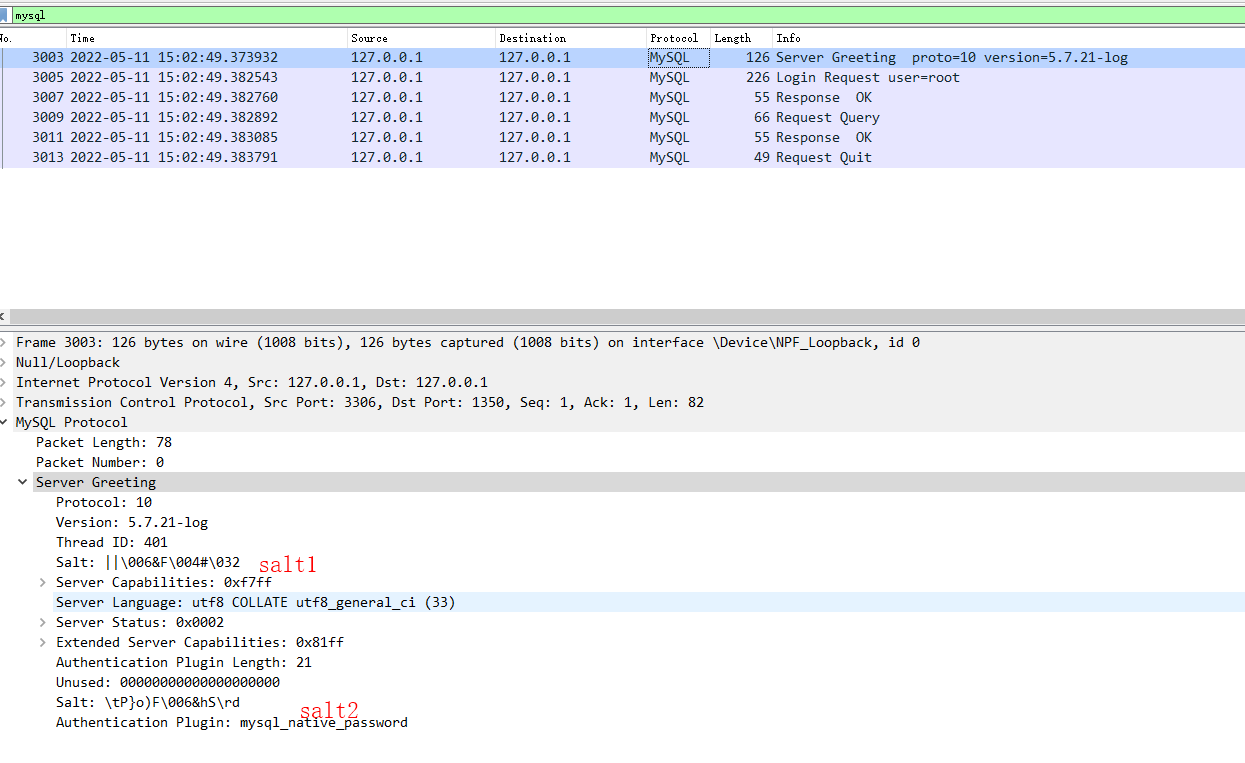

首先看mysql连接时,服务端发送的握手报文,这里主要是保存两个salt

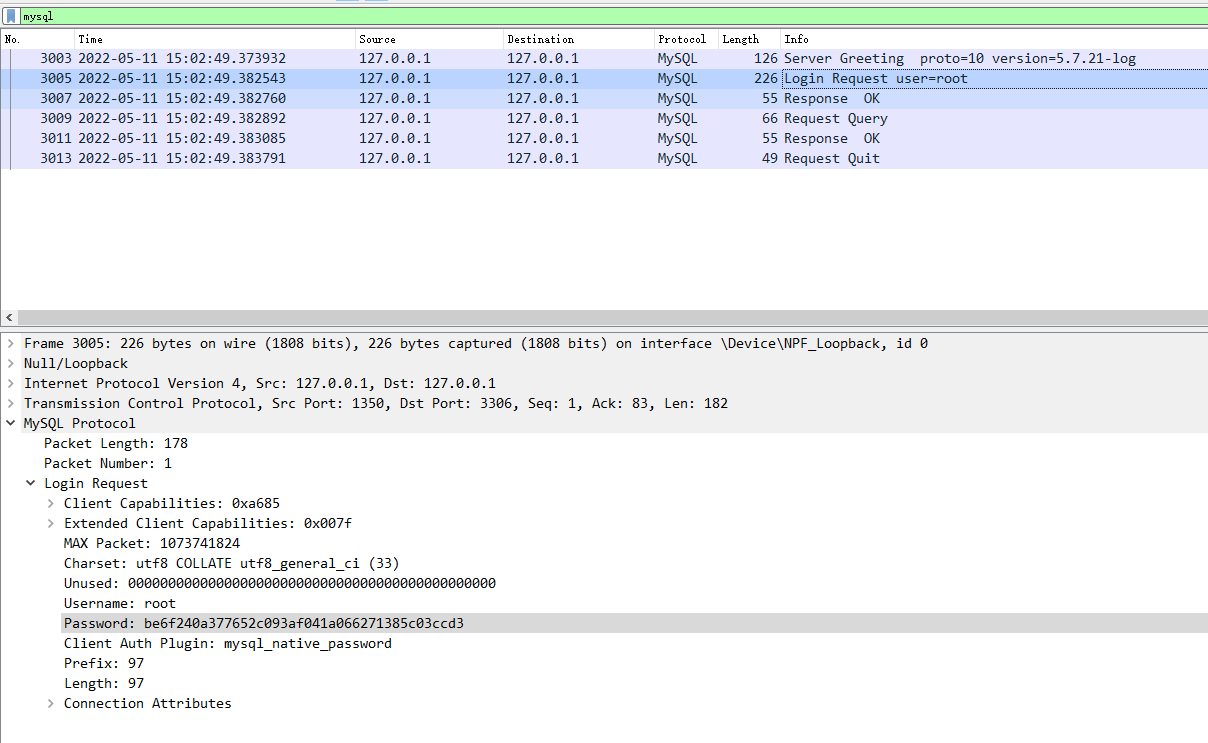

然后再看客户端返回的数据包,重要的部分就是用户名密码部分。

下面看如何根据上面的信息构建密码。

其中pass为真实密码,salt为两个salt相加。

1 | |

伪代码为:

SHA1( password ) XOR SHA1(“20-bytes random data from server”

当然该算法在5.7版本试验成功,其他旧版本或新版本均没试过,已抓包结果为准。

参考链接

https://stackoverflow.com/questions/48477121/wireshark-password-capture-of-mysql-traffic

mysql 密码算法

https://www.huangchaoyu.com/2950077868.html